php unserialize-警惕!PHP反序列化漏洞来袭

时间:2024-04-19 来源:网络整理 人气:

PHP反序列化漏洞是一种常见的安全漏洞,黑客可以利用这种漏洞来执行恶意代码,进而危害网站和用户数据安全。在PHP中,serialize()函数将变量序列化成字符串,而unserialize()函数则将字符串反序列化为PHP值。然而,如果不慎反序列化了来自不受信任的源的数据,就可能导致安全漏洞。

黑客可以通过精心构造的恶意序列化数据,来触发应用程序中的反序列化操作,并在服务端执行恶意代码。这可能导致敏感信息泄露、服务器被入侵、系统崩溃等严重后果。因此,开发人员在编写PHP代码时,务必要注意对用户输入进行严格过滤和验证,避免直接将不可信数据传递给unserialize()函数。

为了防范PHP反序列化漏洞,开发人员可以采取一些措施,如使用JSON代替序列化数据、限制unserialize()函数的使用范围、对输入数据进行严格验证等。此外,在网站架构设计阶段就应考虑安全性,并定期对代码进行审计和漏洞扫描,及时修复潜在的安全隐患。

总之,深入了解PHP反序列化漏洞对于保护网站和用户数据安全至关重要。开发人员应持续学习安全知识,加强代码审查和漏洞修复工作,以提高系统的安全性和稳定性。

tokenpocket官网版下载:https://cjge-manuscriptcentral.com/software/65916.html

相关推荐

- windows7家庭普通版屏保-揭秘Windows7家庭普通版屏保设置及功能:个性化定制你的数字时代

- 如何编写身份证号码验证函数以确保数据准确性和安全性

- win7正式版-Win7正式版:承载时代记忆的经典操作系统,引领电脑科技发展

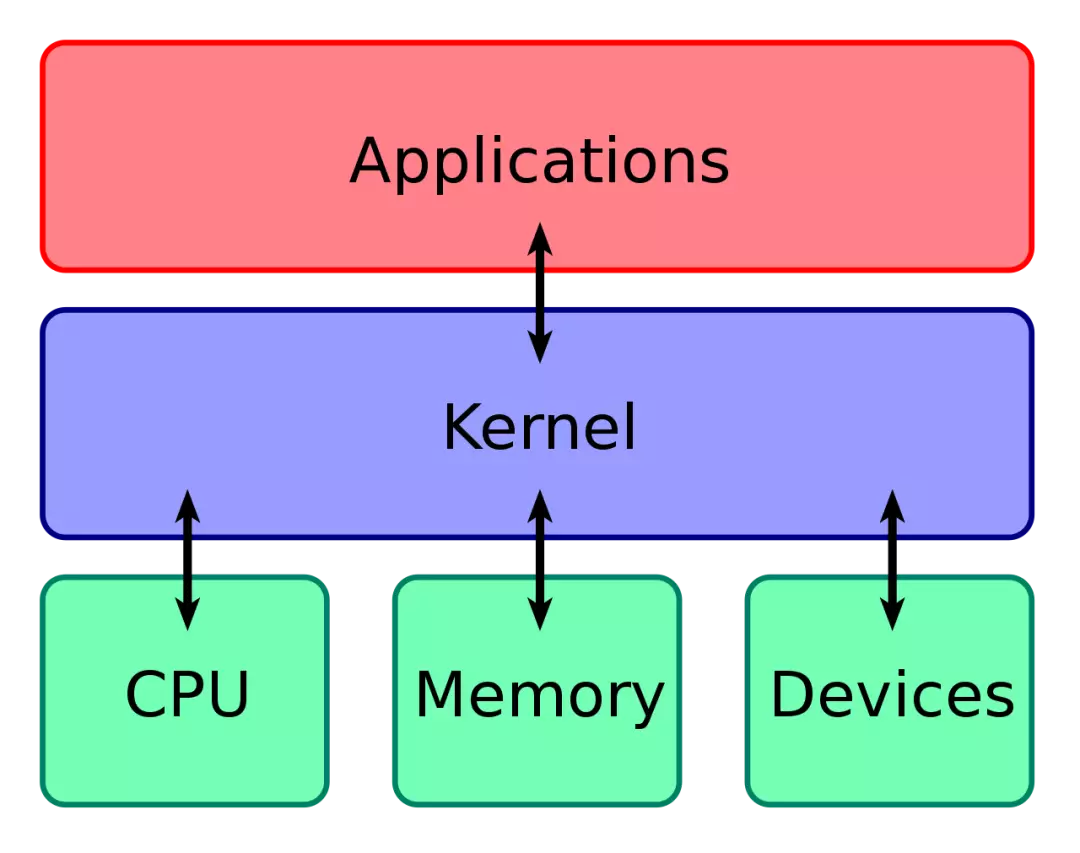

- unix系统结构-Unix系统结构解析:内核与用户空间的功能和交互方式

- 苹果mp3使用方法图解-如何正确使用苹果MP3:详细操作指南及功能介绍

- 朝阳区高碑店医院电话信息全解:总机号码及科室电话一览,方便您随时就医

- fedora25怎么安装啊-Fedora 25安装指南:详细步骤及BIOS设置,轻松配置你的Linu

- 北京市朝阳区高碑店-北京朝阳区高碑店:历史与现代交融的商业繁华中心

- surface 3官方标配-Surface3官方标配:性能强劲,处理器与存储双重优势,满足多任务需求

- ecshop高仿和茶网2024版综合商城模板-ECShop高仿与茶网2024版商城模板:电商界的风向

教程资讯

系统教程排行

- 1 18岁整身份证号大全-青春岁月的神奇数字组合

- 2 身份证号查手机号码-如何准确查询身份证号对应的手机号?比比三种方法,让你轻松选出最适合自己的

- 3 手机号码怎么查身份证-如何快速查找手机号对应的身份证号码?

- 4 3步搞定!教你如何通过姓名查身份证,再也不用为找不到身份证号码而烦恼了

- 5 怎么使用名字查身份证-身份证号码变更需知

- 6 名字查身份证号码查询,你绝对不能错过的3个方法

- 7 网上怎样查户口-网上查户口,三种方法大比拼

- 8 怎么查手机号码绑定的身份证-手机号绑定身份证?教你解决

- 9 用身份证号查手机号码-如何通过身份证号码快速查询对应的手机号码??

- 10 手机怎么查道路监控-手机查道路监控,轻松掌握多种方法

系统教程

- 1 windows7家庭普通版屏保-揭秘Windows7家庭普通版屏保设置及功能:个性化定制你的数字时代

- 2 如何编写身份证号码验证函数以确保数据准确性和安全性

- 3 win7正式版-Win7正式版:承载时代记忆的经典操作系统,引领电脑科技发展

- 4 unix系统结构-Unix系统结构解析:内核与用户空间的功能和交互方式

- 5 苹果mp3使用方法图解-如何正确使用苹果MP3:详细操作指南及功能介绍

- 6 朝阳区高碑店医院电话信息全解:总机号码及科室电话一览,方便您随时就医

- 7 fedora25怎么安装啊-Fedora 25安装指南:详细步骤及BIOS设置,轻松配置你的Linu

- 8 北京市朝阳区高碑店-北京朝阳区高碑店:历史与现代交融的商业繁华中心

- 9 surface 3官方标配-Surface3官方标配:性能强劲,处理器与存储双重优势,满足多任务需求

- 10 ecshop高仿和茶网2024版综合商城模板-ECShop高仿与茶网2024版商城模板:电商界的风向

-

标签arclist报错:指定属性 typeid 的栏目ID不存在。