windows操作系统简单渗透,Windows操作系统简单渗透入门指南

时间:2024-11-24 来源:网络 人气:

Windows操作系统简单渗透入门指南

随着信息技术的飞速发展,网络安全问题日益凸显。渗透测试作为一种安全评估手段,可以帮助我们发现和修复系统中的安全漏洞。本文将简要介绍Windows操作系统的渗透测试方法,帮助读者了解基本的渗透测试流程。

一、了解Windows操作系统

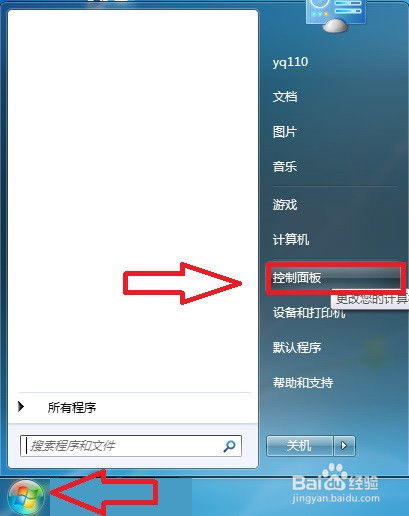

在进行渗透测试之前,我们需要对Windows操作系统有一定的了解。Windows操作系统是由微软公司开发的一系列操作系统,广泛应用于个人电脑和企业服务器。了解Windows操作系统的版本、架构、文件系统、网络协议等基本知识,有助于我们更好地进行渗透测试。

二、渗透测试工具

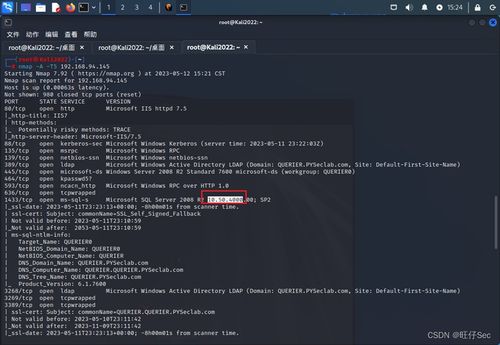

Nmap:一款网络扫描工具,用于发现目标主机的开放端口和服务。

Metasploit:一款漏洞利用框架,提供丰富的漏洞利用模块。

Wireshark:一款网络协议分析工具,用于捕获和分析网络数据包。

John the Ripper:一款密码破解工具,用于破解弱密码。

三、渗透测试流程

渗透测试通常包括以下步骤:

信息收集:通过搜索引擎、DNS查询、网络扫描等方式,收集目标主机的相关信息。

漏洞扫描:使用Nmap、nessus等工具,对目标主机进行漏洞扫描,发现潜在的安全漏洞。

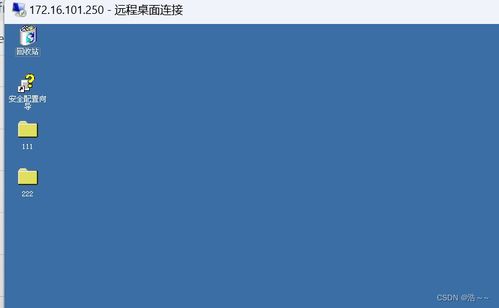

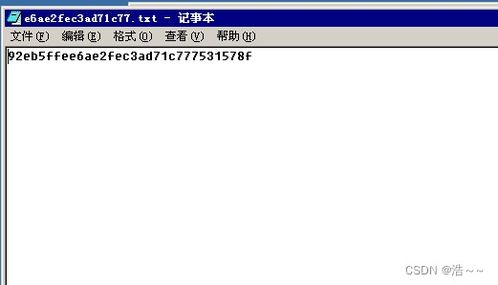

漏洞利用:针对发现的漏洞,使用Metasploit等工具进行漏洞利用,获取目标主机的控制权。

权限提升:在获得目标主机控制权后,尝试提升权限,获取更高的系统权限。

维持访问:在目标主机上安装后门程序,以维持对目标主机的访问。

清理痕迹:在测试过程中,注意清理操作痕迹,避免被目标主机管理员发现。

四、Windows操作系统常见漏洞

服务漏洞:如IIS、SQL Server、Exchange等服务的漏洞。

驱动程序漏洞:如打印机驱动程序、显卡驱动程序等漏洞。

操作系统漏洞:如Windows内核漏洞、组策略漏洞等。

应用程序漏洞:如Office、IE等应用程序的漏洞。

五、防范措施

及时更新操作系统和应用程序,修复已知漏洞。

使用强密码,并定期更换密码。

关闭不必要的系统服务,减少攻击面。

启用防火墙,防止恶意流量进入。

定期备份重要数据,防止数据丢失。

渗透测试是网络安全的重要组成部分,了解Windows操作系统的渗透测试方法有助于我们更好地发现和修复系统中的安全漏洞。本文简要介绍了Windows操作系统的渗透测试流程、工具、常见漏洞和防范措施,希望对读者有所帮助。

相关推荐

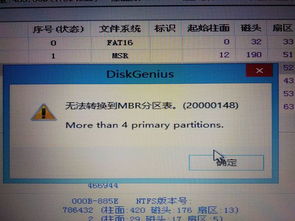

- 安装系统只有efipart,安装系统时只识别到EFI分区,如何处理?

- windows操作系统的四个特点,Windows操作系统的四大特点解析

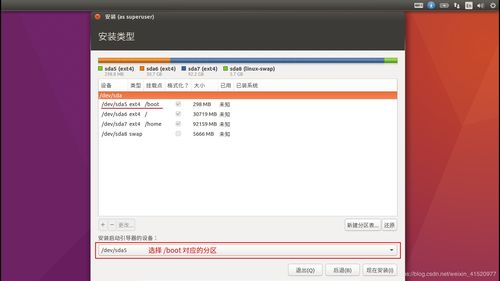

- windows和ububtu双系统,Windows和Ubuntu双系统安装与配置指南

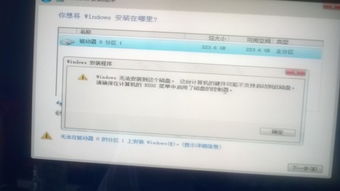

- windows安装系统无法配置,Windows安装系统无法配置的常见原因及解决方法

- windows安装失败更新不了系统,Windows安装失败,系统更新受阻?解决方法大揭秘!

- 北斗定位系统安装图解,轻松掌握安装步骤

- windows换个系统多少钱,Windows系统更换费用全解析

- windows操作系统位数,32位与64位的选择与区别

- windows操纵系统的发展史,Windows操作系统的发展史

- windows帮助系统安装usb设备在哪,步骤详解

教程资讯

教程资讯排行

- 1 18岁整身份证号大全-青春岁月的神奇数字组合

- 2 身份证号查手机号码-如何准确查询身份证号对应的手机号?比比三种方法,让你轻松选出最适合自己的

- 3 3步搞定!教你如何通过姓名查身份证,再也不用为找不到身份证号码而烦恼了

- 4 手机号码怎么查身份证-如何快速查找手机号对应的身份证号码?

- 5 怎么使用名字查身份证-身份证号码变更需知

- 6 网上怎样查户口-网上查户口,三种方法大比拼

- 7 怎么查手机号码绑定的身份证-手机号绑定身份证?教你解决

- 8 名字查身份证号码查询,你绝对不能错过的3个方法

- 9 Win10激活必备,亲测最佳工具推荐

- 10 用身份证号查手机号码-如何通过身份证号码快速查询对应的手机号码??

系统教程

- 1 ecos 安装-ECOS 安装的爱恨情仇:一场与电脑的恋爱之旅

- 2 北京市监控员招聘:眼观六路耳听八方,责任重大充满挑战

- 3 php冒泡排序的几种写法-探索 PHP 中的冒泡排序:编程艺术与心情表达的完美结合

- 4 汽车电控系统结构-汽车电控系统:ECU 与传感器的完美结合,让驾驶更智能

- 5 gtaiv缺少xlive.dll-GTAIV 游戏无法运行,XLive.DLL 文件丢失,玩家苦寻解

- 6 crisis公安机动百度云-危机时刻,公安机动部队与百度云的紧密合作,守护安全

- 7 刺客信条枭雄突然停止-玩刺客信条:枭雄时游戏突然停止,玩家心情跌入谷底

- 8 上海专业数据恢复,让你不再为丢失数据而烦恼

- 9 冠心病护理措施-呵护心脏,从饮食、运动和情绪管理开始,远离冠心病

- 10 分区魔术师使用-分区魔术师:让电脑硬盘井井有条的神奇工具

-

标签arclist报错:指定属性 typeid 的栏目ID不存在。