最美标准证件照手机应用最新下载地址

- 文件大小:32.24MB

- 界面语言:简体中文

- 文件类型:Android

- 授权方式:5G系统之家

- 软件类型:装机软件

- 发布时间:2024-12-26

- 运行环境:5G系统之家

- 下载次数:464

- 软件等级:

- 安全检测: 360安全卫士 360杀毒 电脑管家

系统简介

你知道吗?在这个信息爆炸的时代,软件安全可是个让人头疼的大问题。想想看,我们每天用的手机、电脑,还有那些复杂的网络系统,它们的安全性能如何,直接关系到我们的隐私和财产。这不,最近我挖到了一些关于软件安全测试标准的最新信息,简直就像打开了一扇新世界的大门,让我来跟你分享一下!

一、安全测试,你了解多少?

说起软件安全测试,这可是个技术活儿。简单来说,就是像黑客一样,从各个角度去“攻击”软件,看看它能不能抵挡住这些“攻击”,从而找出其中的漏洞。这不,国际上最认可的渗透测试标准,就是PTES(Penetration Testing Execution Standard)渗透测试执行标准。

二、七个阶段,步步为营

PTES把渗透测试分成了七个阶段,听起来是不是有点复杂?别急,我来给你一一道来。

1. 前期交互:这个阶段主要是和被测试方沟通,确定测试的目标、范围、限制等,就像和客户谈合作一样,得把细节都谈清楚。

2. 信息搜集:这个阶段就像侦探一样,通过各种渠道搜集软件的信息,比如开源情报、Google Hacking、资产测绘平台等,搜集到的信息越多,后面的测试就越有针对性。

3. 威胁建模:根据搜集到的信息,分析可能存在的威胁,制定渗透攻击方案。

4. 漏洞分析:这个阶段就是分析软件中可能存在的漏洞,看看它们是如何被利用的。

5. 渗透攻击:按照攻击方案,对软件进行渗透攻击,看看它能不能抵挡住。

6. 后渗透攻击:在成功渗透后,进一步测试软件的防御能力。

7. 渗透报告:把测试结果写成报告,供相关人员参考。

三、标准更新,与时俱进

说到软件安全测试标准,不得不提的就是PTES。这个标准可是不断更新的,就像科技一样,永远在进步。最近的一次更新,就是增加了对云计算、移动应用等新兴领域的测试要求。

四、国内标准,也在努力

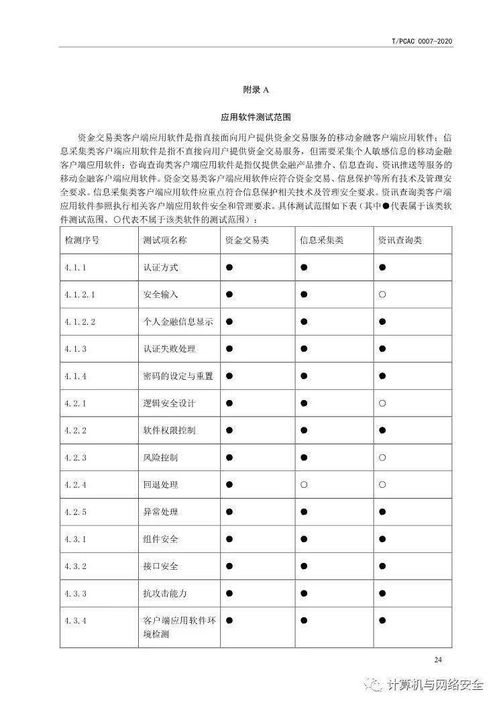

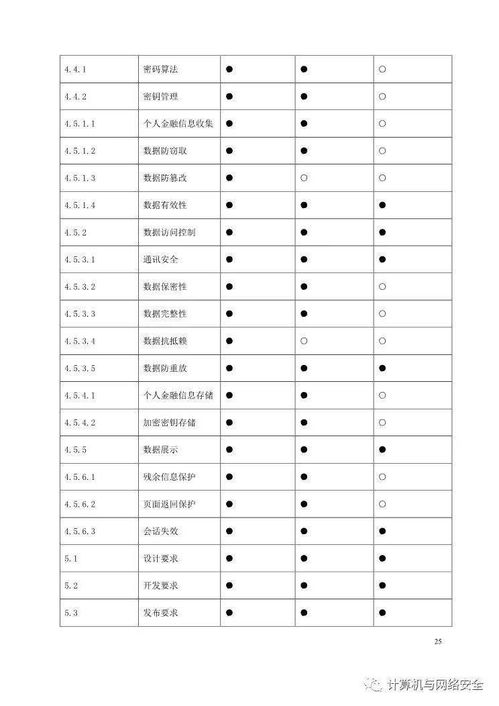

当然,我们国家也在努力制定自己的软件安全测试标准。比如,最近发布的《软件安全测试规范》就规定了软件安全测试的流程、方法和要求。虽然和PTES相比还有差距,但也在不断进步。

五、软件安全,人人有责

我想说的是,软件安全不是某个人的事,而是我们每个人的事。只有大家共同努力,才能让我们的软件更加安全可靠。

说了这么多,你是不是对软件安全测试有了更深的了解呢?希望这篇文章能给你带来一些启发,让我们一起为软件安全贡献自己的力量吧!

常见问题

- 2024-12-26 谷歌验证器(googleauthenticator)软件官方版下载安装v5.20R4

- 2024-12-26 钓鱼人软件下载

- 2024-12-26 火绒安全软件app下载

- 2024-12-26 火绒安全软件app下载

装机软件下载排行

其他人正在下载

系统教程排行

- 379次 1 ecos 安装-ECOS 安装的爱恨情仇:一场与电脑的恋爱之旅

- 272次 2 北京市监控员招聘:眼观六路耳听八方,责任重大充满挑战

- 277次 3 php冒泡排序的几种写法-探索 PHP 中的冒泡排序:编程艺术与心情表达的完美结合

- 236次 4 汽车电控系统结构-汽车电控系统:ECU 与传感器的完美结合,让驾驶更智能

- 245次 5 gtaiv缺少xlive.dll-GTAIV 游戏无法运行,XLive.DLL 文件丢失,

- 171次 6 crisis公安机动百度云-危机时刻,公安机动部队与百度云的紧密合作,守护安全

- 95次 7 刺客信条枭雄突然停止-玩刺客信条:枭雄时游戏突然停止,玩家心情跌入谷底

- 72次 8 上海专业数据恢复,让你不再为丢失数据而烦恼

- 207次 9 冠心病护理措施-呵护心脏,从饮食、运动和情绪管理开始,远离冠心病

- 183次 10 分区魔术师使用-分区魔术师:让电脑硬盘井井有条的神奇工具

-

标签arclist报错:指定属性 typeid 的栏目ID不存在。